Am 16.12.2019 machte Citrix in einem Advisory[1] auf einen Bug in den Citrix Netscaler VPN - Gateways aufmerksam, der u.U. zu Remote Code Execution führen kann (CVE-2019-19781).

Aktuell liegen keine Patches vor, das Advisory [1] nennt aber Wege zur Mitigation.

Das Tripwire-Team hat die Lücke näher analysiert und liefert weitere Details in einem ausführlichen Artikel (Citrix NetScaler CVE-2019-19781: What You Need to Know) [2], die auf eine trivial auszunutzende Lücke hinweisen (Path Traversal

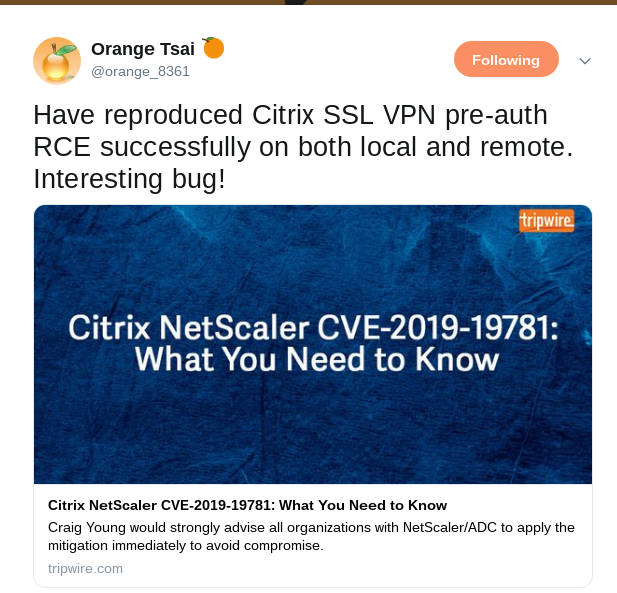

Erschwerend kommt hinzu, dass der chinesische Bughunter "Orange Tsai", der auch schon die Fortigate/Pulse-VPN-Schwachstellen gefunden hat, die RCE-Lücke bestätigt:

Auf reddit ist ein sehr aufschlußreicher Thread mit aktuellen Erkennnissen, POCs und Aktivitäten verfügbar: reddit/Blueteamsec: Multiple Exploits for CVE-2019-19781 (Citrix ADC/Netscaler) released overnight - prepare for mass exploitation [7]

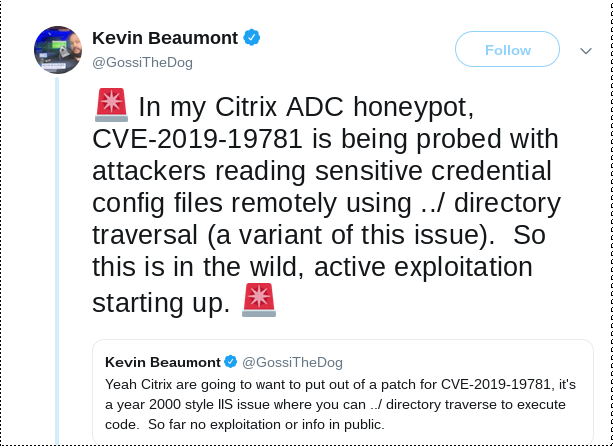

Seit dem 8. Januar sind die ersten Scanning/Exploitation-Wellen verzeichnet:

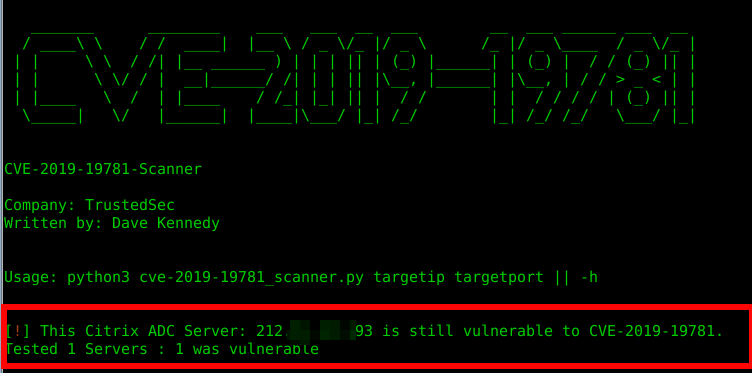

Seit dem Abend des 10.01. sind erste, funktionierende POCs verfügbar, u.a. von TrustedSec

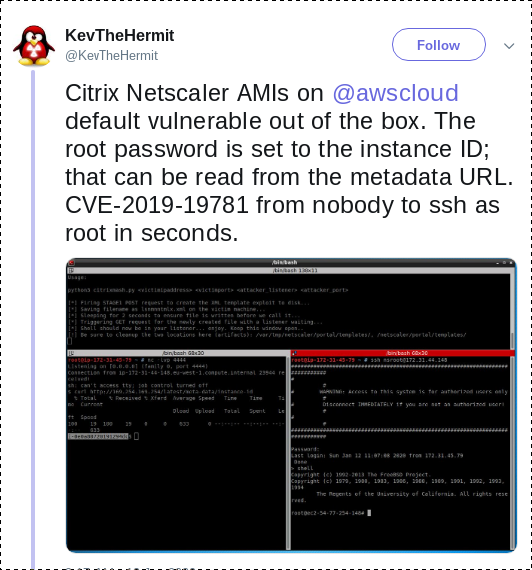

Nach Aussage des Twitter-Users KevTheHermit lassen sich die root-Passwörter von Citrix-AWS-Instanzen einfach auslesen.

Wir empfehlen alle betroffenen, die Citrix/Netscaler - Installation zu überprüfen, die Mitigation einzuspielen und eventuelle, seit dem 10.01. ungeschützte Instanzen auf Exploit-Versuche zu überprüfen.

Updates

- 2020-01-10 - POCs verfügbar [5]

- 2020-01-12 - Detaillierte Übersicht durch BlueSecTeam [6]

- 2020-01-12 - root-Password auf AWS-Instanzen einfach auslesbar [7]

- 2020-01-14 - Forensik von Nextron/Florian Roth [13]

- 2020-01-17 - Forensik by Fireeye [10]

- 2020-01-20 - viele Indikatoren auf Pre-Fix-Exploitation [11,12]

Sollten Sie Interesse an einer Analyse Ihrer eigenen ASNs oder Netze haben, helfen wir

Ihnen gerne weiter:

luup@zero.bs

Referenzen:

- Citrix-Advisory: Mitigation Steps for CVE-2019-19781

- Tripwire: Citrix NetScaler CVE-2019-19781: What You Need to Know

- Orange Tsai/Twitter: Have reproduced Citrix SSL VPN pre-auth RCE successfully on both local and remote. Interesting bug!

- Kevin Beaumont/Twitter: Exploitation discovered

- POC von TrustedSec

- reddit/Blueteamsec: Multiple Exploits for CVE-2019-19781 (Citrix ADC/Netscaler) released overnight - prepare for mass exploitation

- Twitter/KevTheHermint: Citrix Netscaler AMIs on @awscloud default vulnerable out of the box.

- @darkQuassar/Twitter: Live Response First Steps

- 404 Exploit Not Found: Vigilante Deploying Mitigation for Citrix NetScaler Vulnerability While Maintaining Backdoor

- HonkHase/Twitter: Bei unseren Kunden wurden alle #Netscaler unmittelbar nach bekanntwerden des Workaround angepasst. Nach genauerer Analyse mussten wir aber feststellen, dass "alle" Netscaler bereits #kompromitiert sind.

- Forensik Nextron/Florian Roth

Fragen? Kontakt: info@zero.bs